Предотвращение обмана защиты от копирования

16 ответов

Я думаю, что кто-то придумает динамический AI способ победить все в настоящее время стандартные методы защиты от копирования; heck, я был бы верная любовь, которая будет заплачена для работы над той проблемой. После того как они добираются там затем, новые методы будут разработаны, но это замедлит вещи.

почти лучший способ для общества остановить кражу программного обеспечения, состоит в том, чтобы оштрафовать его в большой степени и осуществить штрафы.

лучший способ состоит в том, чтобы инвертировать моральное снижение и таким образом увеличить уровень целостности в обществе.

Это - один случай, где качественное программное обеспечение является плохой вещью, потому что, если никто, что является Вашим программным обеспечением затем, они не проведут время, пытаясь расколоться, это, с другой стороны, вещи как Основной Набор Adobe CS3, были доступные справедливые дни после выпуска.

, Таким образом, мораль этой истории - то, если Вы не хотите, чтобы кто-то украл Ваше программное обеспечение, существует одна опция: не пишите ничего стоящего украсть.

В случае персонального copying/non-commercial нарушения авторского права ключевой фактор, казалось бы, был бы отношениями между ценой объекта и простотой копирования его. Можно увеличить трудность скопировать его, но с убывающей доходностью, как выделено некоторыми предыдущими ответами. Другой гвоздь для взятия должен был бы понизить цену до даже усилие загрузить, это через bittorrent является более громоздким, чем простая покупка его.

существует на самом деле много успешных примеров, где автор нашел зону наилучшего восприятия оценки, которая, конечно, привела к большой прибыли для себя. Попытка преследовать 100%-е несанкционированное предотвращение копии является проигранным делом, только необходимо получить большую группу клиентов, готовых заплатить вместо того, чтобы загрузить незаконно. Самая вещь, которая делает ограбление softweare недорогим, также, что делает это недорогим для публикации программного обеспечения.

Как другие указывают, можно легко закончить тем, что расстроили настоящих и законных пользователей больше, чем Вы расстраиваете мошенников. Всегда помните о своих платящих пользователях при разработке метода обмана.

, Если Ваше программное обеспечение требуется, у Вас нет надежды против армии скучающих 17 лет. :)

Можно или доверять клиентам/пользователям, или можно потратить впустую беспорядочное количество времени и ресурс, пытающийся побеждать их вместо того, чтобы обеспечить функции, за которые они хотят заплатить.

Это просто не платит беспокойству.В самом деле. Если Вы не защитите свое программное обеспечение, и это хорошо, то несомненно, кто-то будет пират это. Барьер будет низким, конечно. Но время, которое Вы экономите от не беспокойства, будет время, что можно вложить капитал в продукт, маркетинг, взаимоотношения с клиентами, и т.д., создав клиентскую базу в течение длительного срока.

, Если Вы действительно проводите время при защите Вашего продукта вместо того, чтобы разработать его, Вы определенно уменьшите пиратство. Но теперь Ваши конкуренты могут разрабатывать функции, для которых у Вас не было времени, и можно закончить тем, что продали меньше даже в ближайшей перспективе.

}}, Почему?

можно купить самый дорогой сейф в мире и использовать его для защитить что-то. После того как Вы выдаете комбинацию для открытия сейфа, Вы потеряли свою безопасность.

то же верно для программного обеспечения, если Вы хотите, чтобы люди использовали Ваш продукт, Вы должны данный их, способность открыть общеизвестный сейф и получить доступ к содержанию, запутывая метод для открытия блокировки не помогает. Вы предоставили им способность открыть его.

Я думаю, учитывая достаточное количество времени, потенциальный взломщик может обойти любую защиту от копирования, даже с помощью обратных вызовов для удаленных серверов. Все это, взятия перенаправляют весь исходящий трафик через поле, которое отфильтрует те запросы и ответит соответствующими сообщениями.

На достаточно длинной временной шкале, выживаемость систем защиты от копирования 0. Все является обратным-engineerable с достаточным количеством времени и знания.

, Возможно, необходимо сфокусироваться на способах заставить программное обеспечение быть более привлекательным с реальными, зарегистрированными, невзломанными версиями. Превосходящее обслуживание клиентов, льготы для регистрации, и т.д. вознаграждает законных пользователей.

"Попытка сделать биты uncopyable похожа на попытку сделать воду не влажной". - Bruce Schneier

Защита от копирования и другие формы цифрового управления ограничениями по сути вскрываемы, потому что не возможно сделать поток битов видимым к компьютеру, одновременно препятствуя тому, чтобы тот компьютер копировал их. Это просто не может быть сделано.

, Поскольку другие указали, защита от копирования только служит для наказания законных клиентов. У меня нет требования играть Спору, но если бы я сделал, то я, вероятно, купил бы ее, но затем установил бы взломанную версию, потому что это - на самом деле лучший продукт для своего отсутствия повреждающего систему SecuROM или лишающей свойство схемы активации.

В основном история показала нам больше всего, можно купить с защитой от копирования, немного времени. Существенно с тех пор существуют данные, Вы хотите, чтобы кто-то видел один путь, существует способ добраться до тех данных. С тех пор существует способ, которым кто-то может использовать тот способ добраться до данных.

единственная вещь, которую в этом отношении могут сделать любая защита от копирования или шифрование, делают его очень трудно для достигания чего-то. Если кто-то мотивирован достаточно всегда существует грубая сила способ обойти вещи.

, Но что еще более важно, в программном обеспечении располагают с интервалами, у нас есть тонны инструментов, которые позволяют нам видеть, как работают вещи, и после того как Вы получаете метод того, как защита от копирования работает затем, это - очень простой вопрос для получения то, что Вы хотите.

другая проблема - то, что защита от копирования по большей части просто расстраивает Ваших пользователей, которые платят за Ваше программное обеспечение. Смотрите на модель с открытым исходным кодом, которую они не беспокоят, и некоторые люди делают тонну денежных людей поощрения для копирования их программного обеспечения.

Различие между безопасностью и защитой от копирования - то, что с безопасностью, Вы защищаете актив от взломщика при предоставлении доступа авторизованным пользователем. С защитой от копирования взломщик и авторизованный пользователь являются тем же человеком. Это делает идеальную защиту от копирования невозможной.

Защита от копирования похожа на безопасность - невозможно достигнуть 100%-го совершенства, но можно добавить слои, которые делают последовательно более трудным расколоться.

Большинство приложений имеет некоторую точку, где они спрашивают (себя), "Действительно ли лицензия действительна?" Хакер просто должен найти, что точка и изменяет скомпилированный код для возврата "да". С другой стороны, взломщики могут использовать "в лоб" для попытки различных лицензионных ключей, пока каждый не работает. Существуют также социальные факторы - после того как один человек покупает инструмент, они могли бы отправить действительный лицензионный код в Интернете.

Так, запутанность кода делает это более трудным (но не невозможная), чтобы найти, что код изменяется. Цифровая подпись двоичных файлов делает более трудным изменить код, но все еще не невозможный. Методы "в лоб" могут быть побеждены с длинными кодами лицензий с большим количеством битов коррекции ошибок. Социальные нападения могут быть смягчены путем требования имени, электронной почты и номера телефона, который является часть самого кода лицензии . Я привык тот метод для большого эффекта.

Удачи!

Невозможно остановить его, не повреждая Ваш продукт. Доказательство:

Данный: люди, которым Вы пытаетесь препятствовать взломать/украсть, неизбежно будут намного более технически сложны, чем значительная часть Вашего рынка.

Данный: Ваш продукт будет использоваться некоторыми представителями общественности.

Данный: Используя Ваш продукт требует доступа к, он - данные на некотором уровне.

Поэтому у Вас есть к выпущенному Вы encrypt-key/copy метод защиты / данные программы общественности действительно способом, в котором были замечены данные, он - применимая/нешифруемая форма.

Поэтому Вы имеете в приблизительно , вид сделал Ваши данные доступными для пиратов.

Поэтому Ваши данные будут более легкодоступны для хакеров, чем Ваша законная аудитория.

Поэтому ЧТО-ЛИБО мимо самого упрощенного метода защиты закончит тем, что рассматривало Вашу законную аудиторию как пираты и отчуждало их

Или короче говоря, способ, которым конечный пользователь видит его:

Поскольку это - фиксированная защита против думающего противника.

военные теоретики избивают этого до смерти сколько несколько тысячелетий назад?

Нет, не действительно возможно предотвратить его. Можно сделать это чрезвычайно трудным - некоторые версии Starforce, по-видимому, выполнили это, за счет серьезного бешения многих "пользователей" (жертвы могли бы быть более точными).

Ваш код работает на их системе, и они могут сделать то, что они хотят с ним. Присоедините отладчик, измените память, безотносительно. Это, как это.

Спора, кажется, изящный пример того, где драконовским усилиям в этом направлении не только полностью не удалось препятствовать тому, чтобы она была совместно использована вокруг сетей P2P и т.д., но значительно имеет , вредил изображению продукта и почти наверняка продажи.

Также стоящий замечания, что пользователи, возможно, должны взломать защиту от копирования для своего собственного использования; я вспоминаю играющую Diablo на своем ноутбуке несколько лет назад, которые не имели никакого внутреннего оптического диска. Таким образом, я заглядывал трещине без CD и был затем развлечен в течение нескольких часов на долгом плоском полете. Принуждение такой проверки и следовательно пользователей для работы вокруг этого является ошибкой самого глупого вида.

Заведомо проигрышный вариант... конечно, это не значит, что вы не должны пытаться.

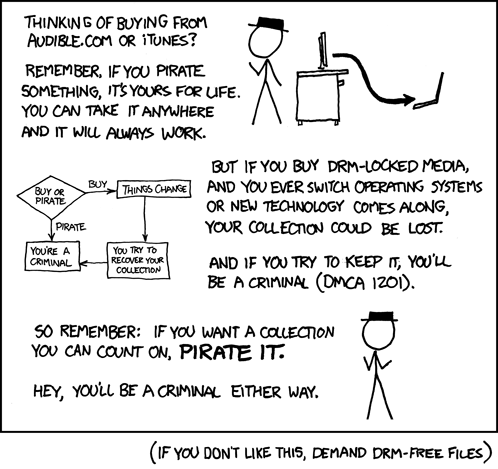

Лично мне нравится взгляд Penny Arcade на это: "A Cyclical Argument With A Literal Strawman"alt text http://sonicloft.net/im/52

Есть простой способ, я поражен, что вы не сказали об этом в ответах выше. Переместите защиту от копирования в защищенную область (изучите сервер в защищенной лаборатории). Ваш сервер получит случайное число от клиентов (проверьте, что номер не использовался раньше), зашифрует некоторые постоянно развивающиеся двоичные коды / результаты вычислений с номером клиента и вашим закрытым ключом и отправит его обратно. Ни один хакер не может обойти это, поскольку у них нет доступа к вашему серверу.

То, что я описываю, в основном является веб-сервисом, другим SSL, это то, куда большинство компаний идет в настоящее время.

Минусы: конкурент разработает автономную версию того же продукта в течение того времени, когда вы закончите свой криптокод.